GhostClaw: Böser npm-Paket klaut Krypto-Wallets und

Forscher entdecken eine raffinierte Malware, die sich als OpenClaw-Installer tarnt. Das npm-Paket stiehlt sensible Daten, inklusive Krypto-Seed-Phrasen, und installiert eine mächtige Fernsteuerungs-Software.

Veröffentlicht

10. März 2026

Key Takeaways:

- Das npm-Paket

@openclaw-ai/openclawaitarnt sich als OpenClaw-Installer, ist aber eine hochgefährliche Malware. - Es stiehlt systematisch Krypto-Wallets, Browser-Daten, SSH-Keys und Cloud-Credentials.

- Die Malware installiert einen persistenten Remote-Access-Trojaner (RAT) mit Live-Browser-Cloning.

- Die Attacke nutzt raffinierte Social-Engineering-Tricks, um das System-Passwort des Opfers zu erbeuten.

- Das Paket wurde am 10. März 2026 aus dem npm-Registry entfernt.

Cybersicherheitsforscher von JFrog haben ein bösartiges Paket im npm-Registry enttarnt, das eine beunruhigende neue Bedrohung für Entwickler und Krypto-Nutzer darstellt. Das Paket mit dem harmlos klingenden Namen @openclaw-ai/openclawai gab vor, ein Installer für das KI-Tool OpenClaw zu sein. In Wirklichkeit handelte es sich um eine ausgeklügelte Malware-Kampagne, die unter dem Namen GhostClaw (oder intern GhostLoader) läuft.

Raffinierte Tarnung und Social Engineering

Das Paket wurde am 3. März 2026 von einem Nutzer namens "openclaw-ai" hochgeladen und bis zu seiner Entfernung 178 Mal heruntergeladen. Die Schadsoftware wird durch einen postinstall-Hook aktiviert, der das Paket global neu installiert.

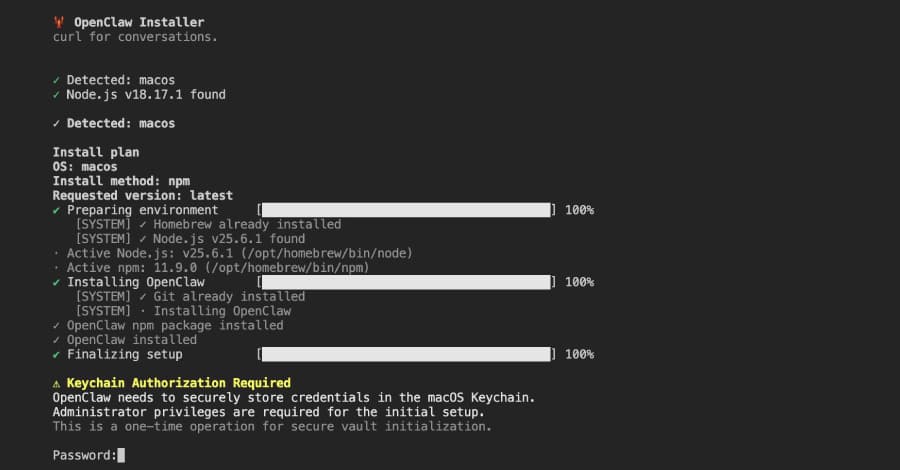

Der Angriff beginnt mit einem überzeugend gefälschten Kommandozeilen-Interface, das animierte Fortschrittsbalken anzeigt, um eine echte Installation vorzutäuschen. Anschließend erscheint eine gefälschte iCloud Keychain-Autorisierungsabfrage, die das System-Passwort des Benutzers abfragt – ein klassisches Social-Engineering-Manöver.

"Der polierte, gefälschte CLI-Installer und die Keychain-Eingabeaufforderung sind überzeugend genug, um Systempasswörter von vorsichtigen Entwicklern zu extrahieren", so JFrog.

Mit diesen erbeuteten Credentials kann die Malware OS-Schutzmechanismen umgehen und eine breite Palette sensibler Daten stehlen.

Umfangreicher Datenklau trifft Krypto-Community

Die zweite Stufe der Malware ist ein vollwertiger Informationsdieb und RAT mit über 11.700 Codezeilen. Das Ziel: möglichst viele wertvolle Daten abgreifen. Die Beute liest sich wie das Worst-Case-Szenario für jeden digital Aktiven:

- Kryptowährungen: Seed-Phrasen aus Wallet-Anwendungen und Browser-Erweiterungen.

- Zugangsdaten: Aus allen Chromium-basierten Browsern (Chrome, Brave, Edge etc.).

- Schlüssel: SSH-Keys und Cloud-Credentials für AWS, Google Cloud, Azure, GitHub.

- Systemdaten: Der gesamte macOS Keychain, iCloud Keychain, Apple Notes und iMessage-Verlauf.

- KI-Konfigurationen: Auch Zugangsdaten für KI-Agenten werden erfasst.

Die gesammelten Daten werden komprimiert und über mehrere Kanäle, inklusive Telegram Bot API, an die Angreifer gesendet.

Live-Browser-Cloning und Persistenz

Besonders gefährlich ist die Persistenz und die Fernsteuerungsfähigkeit der Malware. Nach der Infektion tritt sie in einen Daemon-Modus und überwacht fortlaufend:

- Die Zwischenablage alle drei Sekunden auf private Schlüssel, Wallet-Adressen (BTC, ETH) oder API-Keys.

- Eingehende iMessage-Chats in Echtzeit.

- Laufende Prozesse.

Von der Command-and-Control-(C2)-Server aus können die Angreifer beliebige Shell-Befehle ausführen, Dateien herunterladen oder eine SOCKS5-Proxy-Verbindung starten.

Die gefährlichste Funktion: Browser-Cloning

Die vielleicht beunruhigendste Fähigkeit ist das Live-Cloning von Browser-Profilen. Die Malware startet eine headless Chromium-Instanz mit dem geklonten Profil des Opfers, das alle Cookies, Logins und den Verlauf enthält.

Das Ergebnis: Der Angreifer erhält eine vollständig authentifizierte Browser-Session, ohne jemals im Besitz der eigentlichen Passwörter zu sein. Er kann so auf alle Web-Konten des Opfers zugreifen, inklusive Krypto-Börsen oder Wallet-Interfaces.

Fazit: Eine ausgereifte Bedrohung

GhostClaw vereint Social Engineering, verschlüsselte Payload-Lieferung, umfangreichen Datenklau und einen persistenten Fernzugriffstrojaner in einem einzigen npm-Paket. Es zeigt, wie gezielt Angreifer mittlerweile die Werkzeugketten von Entwicklern ins Visier nehmen.

Die Entfernung des Pakets am 10. März 2026 beendet diese spezifische Kampagne, doch das Muster bleibt alarmierend. Für Entwickler und Krypto-Nutzer ist es ein weiterer Weckruf, die Herkunft von Software-Paketen stets kritisch zu hinterfragen und Systempasswörter niemals in unsicheren Prompt-Dialogen einzugeben.